La nouvelle façon d'accueillir vos collaborateurs, visiteurs et prestataires sur votre lieu de travail

Uniformisez l'accès à votre lieu de travail et intégrez Proxyclick aux outils déjà en place

Une app intuitive pour vos collaborateurs

Consultez les données d'accès en temps réel

Comptez sur notre équipe de spécialistes pour des réponses rapides et de qualité.

Explorez toutes les possibilités qu'offrent nos partenaires.

Connectez facilement les outils déjà en place dans votre entreprise.

Nous sommes la seule solution de gestion de visiteurs ayant obtenu l'Attestion ISAE 3000 Type I Privacy.

Plus de 35 millions de visites générées sur 7000 sites.

Améliorez vos procédures de sécurité avec la seule solution offrant un nombre illimité de visiteurs, hôtes et kiosques.

Proxyclick offre bien plus qu'une simple solution gestion des visiteurs en améliorant également la sécurité, la protection des données, l'image et la communication de notre entreprise.

Mark Hill

Directeur Stratégie et Marketing

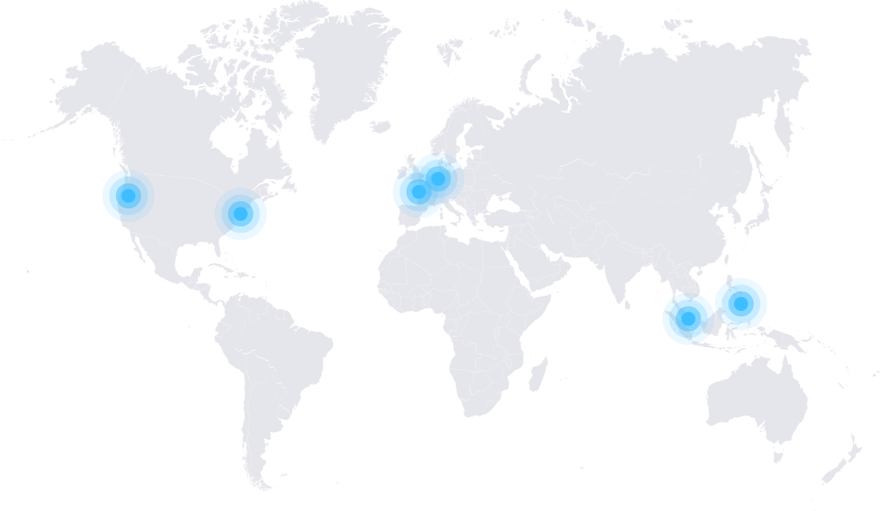

Pour les entreprises allant d'un bâtiment, à des centaines sur plusieurs continents.

Chez Proxyclick, la relation humaine passe avant tout. Notre équipe multilingue basée aux quatre coins du globe est dédiée à la réussite de vos projets.